4 razones para implementar controles de acceso basado en la identidad en tu compañía

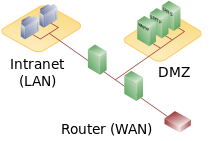

Qué es la seguridad de red?

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

BeyondCorp Enterprise

Cinco buenas razones para implementar soluciones call center en una empresa.

Qué es el mapeo de los grupos de interés + Ejemplos

Qué es el control de acceso y en que se diferencia del control de personal? - Compusistem S.A.

Qué es la seguridad de confianza cero?

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

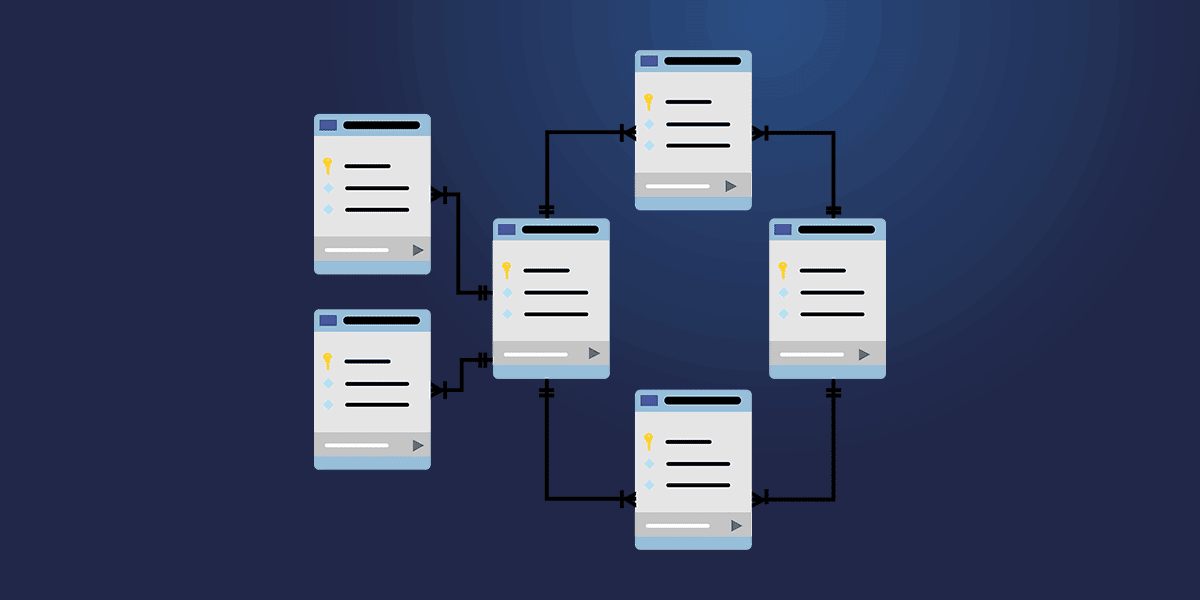

Hyperledger: La Blockchain Empresarial

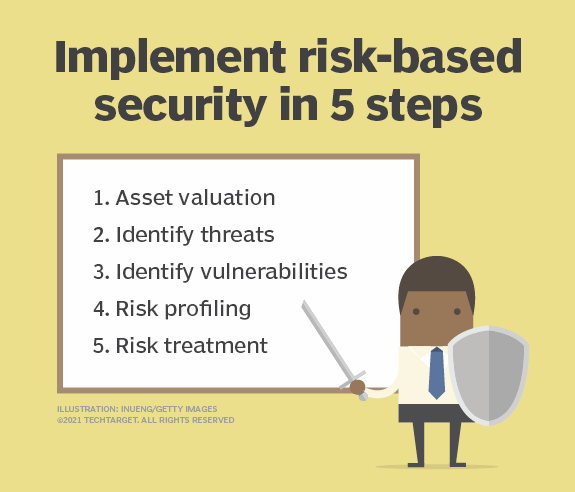

5 pasos para lograr una estrategia de seguridad basada en riesgos

Seguridad endpoint: cómo funciona - NinjaOne

Que es ZTNA (Acceso a la red de confianza cero)? - Tec Innova

Seguridad informática - Wikipedia, la enciclopedia libre